Muitas das melhores ferramentas de segurança são liberados para Linux e do Unix como sistema operacional e pode ser portado para o Windows muito mais tarde se em tudo. Além disso, muitas vezes de amostra código de exploração é escrito para ser compilado no Linux usando o GCC, mesmo que a plataforma de ataque a alvos é o Windows. A melhor maneira de usar estas façanhas / ferramentas é aprender Linux e instalá-lo em sua estação de trabalho, mas para aqueles que são forçados a usar Windows NT / 200 / XP ou que querem binários portáteis que podem funcionar a partir de outras caixas do Windows existe uma alternativa : Cygwin ( http://www.cygwin.com/ ).

O que é Cygwin você pode perguntar? Do seu website:

* Cygwin é um ambiente semelhante ao Linux para Windows. É composto por duas partes: Uma DLL (cygwin1.dll), que funciona como uma camada de emulação Linux fornecendo funcionalidade API substancial Linux.

* Uma coleção de ferramentas, que fornecem Linux look and feel. Este tutorial irá mostrar-lhe como tirar um exploit escrita para * nix e compilá-lo para funcionar no Windows.

Passo 1. Faça o download do executável de instalação Cygwin a partir http://www.cygwin.com/ e executá-lo. Isso fará com que uma tela de direitos de autor, basta clicar em Avançar. ( Captura de tela )

Passo 2. Escolha "Instalar de Internet." Clique no botão ao lado. ( Captura de tela )

Passo 3. Escolha um diretório raiz para Cygwin, eu normalmente apenas deixá-lo permanecer o padrão, que é "C: \ cygwin." Clique no botão ao lado. ( Captura de tela )

Passo 4. Escolha um lugar para colocar os arquivos de instalação os downloads do programa de configuração. Clique no botão ao lado. ( Captura de tela )

Passo 5. Conexão direta é mais provável que você quer escolher neste diálogo, a menos que você está atrás de um proxy. Clique no botão ao lado. ( Captura de tela )

Passo 6. Escolha um espelho que você acha que pode estar perto de você. Clique no botão ao lado. ( Captura de tela )

Passo 7. A próxima caixa de diálogo permite-nos escolher os pacotes que deseja instalar. Quais pacotes você precisa depende se o que você está compilando. Para esta demonstração apenas aceitar os pacotes padrão e, em seguida, role para baixo na lista para adicionar "cmake", "gcc: compilador C" e "gcc-g ++: compilador GCC C ++", clicando onde diz "Ir" para alterá-lo para uma versão número.Clique no botão ao lado. ( Captura de tela A, imagem B)

Passo 8. Seus pacotes vai começar a baixar, clique em seguinte, quando eles estão acabados. ( Captura de tela )

Passo 9. Uma vez que os pacotes tenham sido baixado uma tela irá aparecer perguntando se você deseja adicionar ícones para Cygwin a seu Desktop e Menu Iniciar. Aceite os padrões e escolher acabamento. ( Captura de tela )

Passo 10. Para o nosso teste que irá baixar um simples explorar e guardá-lo para a pasta Cygwin (c: \ cygwin \ se você tomou os padrões). Para o meu tutorial eu estarei usando o HP Printer exibição Corte disponível aqui: http://irongeek.com/downloads/hpunix.c

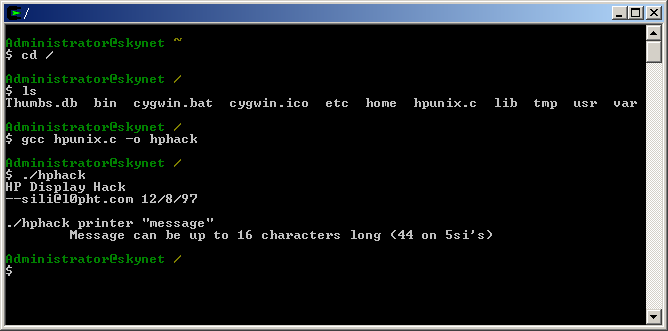

Passo 11. Encontrar o atalho Cygwin em seu desktop e dê um duplo clique nele. Uma vez que ele vem até você deve ver uma janela de comandos. emitir o comando "cd /" para levá-lo para a raiz do seu Cygwin instalar, abrir uma listagem de diretório usando o "ls" comando para garantir que o arquivo c está lá, em seguida, emitir o comando "gcc hpunix.c -o hphack" para criar o seu binário. A seqüência de caracteres após o parâmetro "-o" informa o compilador para nomear o hphack.exe binário. O binário pode agora ser executado apenas com o comando "./hphack".

Depois de ter compilado o 'exploit' / ferramenta que você não precisa mais do resto do ambiente Cygwin, basta copiar o (o arquivo exe) binário que você criou para um pen drive de disco ou USB e, em seguida, copie o arquivo "cygwin1.dll" (em c : \ cygwin \ bin \ cygwin1.dll se você tomou os padrões) para o mesmo diretório ou em algum lugar no caminho. Agora você deve ser capaz de executar o arquivo executável a partir de praticamente qualquer caixa de janela que você encontrar.

Comentários

Postar um comentário